0-day 漏洞攻擊案例與防禦策略

在企業資訊安全治理中,0-day 漏洞依然是最具破壞力的攻擊手段之一。攻擊者利用尚未修補或尚未公開的安全弱點,入侵企業內部網路或雲端基礎設施。近兩年(2024–2025)內,全球針對 CI/CD 服務、開發工具、瀏覽器與 API Gateway 的 0-day 攻擊激增,成為企業最需優先處理的威脅類型。

1. 技術背景

0-day 漏洞意指「無修補日」的安全缺陷,攻擊者在廠商修補前進行利用。

在 MITRE ATT&CK 框架中常被分類為:

-

T1190 — Exploit Public-Facing Application

-

T1068 — Exploitation for Privilege Escalation

-

T1071 — Command and Control

-

T1499 — Endpoint DoS

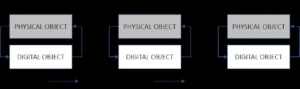

攻擊流程通常包含:偵查 → 利用 0-day → 權限提升 → 橫向移動 → 資料竊取。

2. 近期真實 0-day / 高風險漏洞案例(2024–2025)

2.1 GitLab — 帳號接管與金鑰外洩

✔ CVE-2024-5655(Critical, 9.6)

GitLab 在 2024 年公告此漏洞,允許攻擊者透過身份驗證繞過(Authentication Bypass)直接取得使用者帳號控制權。

影響 GitLab CE/EE 16.7–16.9。

✔ CVE-2023-7028(Critical, 10.0)

密碼重設流程的邏輯錯誤,讓攻擊者可將重設信寄送至任意 email,造成帳號接管(Account Takeover)。

✔ CVE-2024-4835(High)

攻擊者可在特定條件下竊取 GitLab Runner 內的機密憑證。

2.2 .NET / ASP.NET Core 漏洞

✔ CVE-2024-35250(High, 8.2)

ASP.NET Core 在某些序列化情境中可能導致資訊洩漏(Information Disclosure)。

✔ CVE-2023-21722(High)

.NET Framework 中存在反序列化漏洞,可造成遠端代碼執行。

✔ CVE-2024-30045(Critical, 9.8)

Microsoft Windows TCP/IP 堆疊的 RCE,可於 ASP.NET 伺服器環境造成遠端攻擊面。

2.3 HCL Domino 漏洞

✔ CVE-2024-28240(High)

Domino SMTP 服務存在指令注入,允許攻擊者提升權限。

✔ CVE-2024-29056(High)

Domino Web Server 中的身份驗證繞過,可造成未授權存取。

✔ CVE-2023-1254(High)

Domino Sametime 中的資訊洩漏漏洞。

2.4 Mozilla Firefox — 多項0-day

2023–2025 多次被 CISA 列入「已遭利用(Exploited in the Wild)」清單:

✔ CVE-2023-4863(Critical) — WebP 0-day

✔ CVE-2024-4861(High) — Memory Corruption

✔ CVE-2024-29943(High) — Sandbox Escape

👉 Firefox 是近兩年 0-day 最多的瀏覽器之一。

2.5 API 雲端平臺

✔ CVE-2024-27136(Critical) – NGINX Ingress Controller

允許流量繞過驗證,直接取得後端 API 存取權。

✔ CVE-2024-24549(Critical) – Kubernetes Gateway API

可能讓攻擊者竊取 Token 或執行未授權操作。

3. 影響與風險

3.1 資料外洩

如 GitLab CVE-2024-5655,攻擊者可直接接管來源碼儲存庫與內部 CI/CD。

3.2 服務中斷

CVE-2024-29943(Firefox sandbox escape)可能造成瀏覽器掛掉或植入惡意程式。

3.3 橫向滲透

Domino CVE-2024-28240 允許攻擊者透過 SMTP 橫向擴散到其他伺服器。

4. 防護措施

1) 持續監控(SIEM / EDR / Log)

搭配 Sigma 規則偵測 GitLab 帳號接管行為。

2) 定期漏洞掃描(Nessus, OpenVAS)

確保能發現:

-

-

-

CVE-2024-35250 (.NET)

-

CVE-2024-4835 (GitLab Runner)

-

-

3) 強化 MFA & 最小權限

針對 GitLab / Domino / API Gateway。

4) 網路分段

將 CI/CD、資料庫與 API Gateway 隔離 VLAN。

5) 進階偵測

使用:

-

-

-

YARA 規則

-

EDR 行為偵測

-

Kubernetes Admission Controller

-

-

5. CVE / 漏洞摘要整理

| CVE 編號 | 影響平台 | 嚴重度 | 描述 | 官方建議 |

|---|---|---|---|---|

| CVE-2024-5655 | GitLab | 9.6 | 身份繞過導致帳號接管 | 升級至 17.0+ |

| CVE-2023-7028 | GitLab | 10.0 | 密碼重設邏輯漏洞 | 升級至 16.5+ |

| CVE-2024-4835 | GitLab Runner | High | 憑證外洩 | 更新 Runner |

| CVE-2024-35250 | ASP.NET Core | 8.2 | 資料洩漏 | 更新至最新 .NET |

| CVE-2024-30045 | Windows TCP/IP | 9.8 | RCE | 套用 KB 修補 |

| CVE-2024-28240 | Domino SMTP | High | 權限提升 | 安裝 FixPack |

| CVE-2023-4863 | WebP | Critical | 已遭利用的 0day | 更新所有瀏覽器 |

| CVE-2024-27136 | NGINX Ingress | Critical | 驗證繞過 | 升級 Ingress |

6. MITRE ATT&CK 對照

-

T1190 – Exploit Public-Facing Application

-

T1068 – Privilege Escalation

-

T1078 – Valid Accounts

-

T1071 – C2 Channel

-

T1499 – Endpoint DoS

🧠 本文由 DreamJ AI 技術新聞生成系統 自動撰寫與優化,

內容僅供技術研究與學習參考,實際環境請搭配官方公告與資安建議。