# TLS連線問題排解:SMTP埠設定誤診與OVH France案例分析

## 引言

在企業郵件系統的維運過程中,TLS連線問題經常導致SMTP服務中斷,特別是當使用第三方郵件服務如OVH時。本文將深入探討一個典型案例,分析50名員工無法透過OVH使用Gmail寄送電子郵件的問題,並探討SMTP埠設定的常見誤診情況。

## 案例分析:OVH France SMTP中斷事件

根據Reddit上的討論,一家公司的50名員工突然無法透過Outlook客戶端發送電子郵件,錯誤訊息顯示為”relay access denied”。經過初步排查發現:

1. OVH控制面板顯示正常

2. DNS設定正確

3. 重新啟動郵件伺服器無效

4. 透過OVH網頁介面發送郵件正常

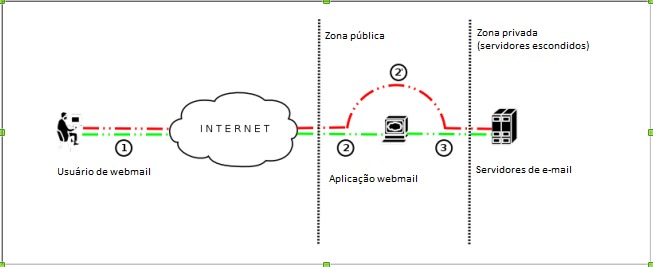

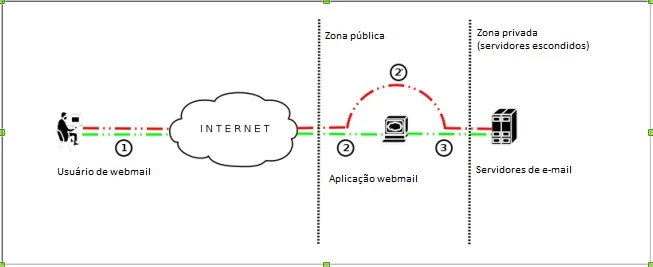

這表明問題可能出在客戶端與伺服器之間的TLS連線上。

## SMTP加密連線類型與埠號設定

根據HiNet的技術文件,SMTP加密連線主要有三種類型:

1. **無加密**:使用埠號25,資料完全未加密

2. **SSL/TLS**:在連線第一步建立加密通道,常用埠號465

3. **STARTTLS**:先建立普通連線再升級為加密,常用埠號587

常見的誤診情況包括:

– 客戶端軟體預設值不同導致的不匹配

– 作業系統過舊無法支援新加密演算法

– 憑證驗證失敗

## TLS憑證問題排查

在Reddit的另一個討論中,一位系統管理員遇到TLS over SMTP因憑證問題無法運作的情況。他們使用了來自可信任CA的萬用字元憑證,但仍遇到驗證錯誤。這表明:

1. 憑證安裝正確並不保證SMTP服務能正常使用

2. 需要確認憑證的Common Name與SMTP網域匹配

3. 可能需要檢查中間憑證鏈的完整性

## 解決方案與建議

針對OVH案例,建議的排查步驟包括:

1. **驗證客戶端設定**: – 確認Outlook使用正確的SMTP伺服器位址 – 確認加密類型與埠號匹配(建議使用STARTTLS + 587) – 確認已啟用SMTP伺服器驗證

2. **檢查TLS憑證**: – 確認OVH伺服器的TLS憑證有效且受信任 – 使用OpenSSL測試連線:`openssl s_client -connect smtp.ovh.net:587 -starttls smtp`

3. **網路層面排查**: – 確認防火牆未封鎖587埠 – 檢查是否有中間人攻擊或代理干擾TLS握手

4. **更新客戶端軟體**: – 確保Outlook和作業系統為最新版本 – 避免使用已終止支援的舊版軟體

## 程式碼範例:測試SMTP TLS連線

“`bash

# 使用OpenSSL測試SMTP STARTTLS連線

openssl s_client -connect smtp.ovh.net:587 -starttls smtp -crlf

# 使用Telnet測試基本SMTP連線(無加密)

telnet smtp.ovh.net 25

# 使用PowerShell測試SMTP連線

Test-NetConnection -ComputerName smtp.ovh.net -Port 587

“`

## 結論

SMTP TLS連線問題通常涉及多個層面,包括客戶端設定、伺服器憑證、網路配置和軟體相容性。在OVH案例中,問題可能出在Outlook客戶端與OVH伺服器之間的TLS協商失敗。系統管理員應採用系統化的排查方法,從客戶端設定開始,逐步深入到伺服器端配置和網路層面的問題。

### 参考資料與原文來源

- 🔗 原文來源: 突然有50 個員工無法再透過OVH 使用GMAIL 寄送電子郵件

- 🔗 原文來源: SMTP的加密連線類型與連接埠號設定

- 🔗 原文來源: TLS over SMTP 因為憑證問題無法運作

🧠本文由 DreamJ AI 技術新聞生成系統 自動撰寫並進行語意優化,僅供技術研究與教學使用。

請以原廠公告、CVE 官方資料與安全建議為最終依據。

發佈留言