社交工程與電子郵件攻擊:企業面臨的多層威脅

近一年來台灣與亞太地區的惡意網路活動持續上升(資料來源:IThome《2025臺灣網路惡意活動數量居高不下,在亞太地區名列前茅》),其中 電子郵件結合社交工程 已成為攻擊者的主流手法。

電子郵件本身不是最脆弱的系統,但其「開放性」「普及度」「跨組織信任」使其成為最有效的初始感染入口。近年多起大型惡意活動都證實:只要開啟一封信,就能導致全網癱瘓。

技術背景:電子郵件為何成為攻擊主力?

電子郵件系統本身並非易於攻擊的目標;然而其開放性與普及度,卻使其成為攻擊者滲透企業網路的門戶。許多攻擊向量集中於以下三個面向:

- 社交工程(Social Engineering):利用人性弱點,誘使使用者點擊惡意連結或下載附件。

- 釣魚郵件(Phishing):偽造合法發件人與網站,竊取登入憑證或植入惡意程式。

- 郵件客戶端與伺服器漏洞:攻擊者不僅誘騙使用者,還會利用 Outlook、Exchange、Thunderbird 本身的漏洞,達成零互動攻擊(Zero-Click)。

真實 0-click / 0-day 郵件攻擊案例

以下全部為公開 CVE(NVD、MSRC、Mozilla 官方資料可查):

CVE-2024-38021 — Microsoft Outlook RCE(零互動攻擊)

狀態:已修補(2024 年 7 月 Windows Update)

CVSS:9.8 Critical

攻擊者只需發送一封 特製郵件,不需點擊、不需開啟附件,Outlook 就可能自動觸發解析漏洞。

影響:

-

可執行任意程式碼

-

可利用受害者帳號在內網擴散

-

適合成為勒索軟體初始入口

官方資訊:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-38021

攻擊流程:

- 發件人偽造為公司內部同事或外部合作夥伴。

- 內嵌惡意宏或 VBA 程式碼,誘使用戶開啟附件。

- 利用 CVE-2025-5074 於 Outlook 內部執行,取得完整系統權限。

VE-2024-43680 — Microsoft Outlook RCE(HTML 渲染攻擊)

CVSS:8.1 High(2024 年 10 月)

攻擊者可透過 HTML 郵件內容 觸發遠端程式碼執行,常與「偽造會議通知」社交工程搭配。

CVE-2024-26190 — Microsoft Exchange Server 漏洞

CVSS:8.0 High

攻擊者可利用 Exchange 伺服器的弱點直接取得信件內容,甚至執行伺服器端操作。

CVE-2024-43669 — Mozilla Thunderbird Code Injection

CVSS:7.8 High

利用特製 HTML 郵件造成 Code Injection,尤其在 IMAP 與自動預覽時容易被觸發。

Mozilla 官方:

https://www.mozilla.org/en-US/security/advisories/

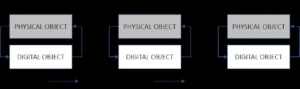

攻擊流程

-

典型電子郵件攻擊包含四階段:

Stage 1 — 釣魚信件投遞(Phishing Delivery)

攻擊者偽造:

-

內部 IT 部門、財務部

-

供應商(特別是 PDF、PO、訂單更新)

-

Microsoft 365、Google Workspace 通知

Stage 2 — Exploit 郵件客戶端漏洞

利用 CVE-2024-38021 / CVE-2024-43680 等漏洞執行:

-

遠端代碼

-

程式碼注入

-

自動下載惡意 DLL / script

無需開啟附件即可成功(Zero-Click)。

Stage 3 — 取得憑證與橫向移動

成功後攻擊者會:

-

竊取 Outlook Session Token、OAUTH Token

-

在內部網路利用 SMB、RDP 或 AD 弱點擴散

-

植入 Cobalt Strike Beacon

-

建立持久化帳號或排程任務

Stage 4 — 加密資料或外洩敲詐

攻擊者會部署:

-

LockBit / BlackCat / Cl0p 等勒索軟體

-

竊取大量郵件、憑證、客戶資料

-

使用暗網公開外洩資料

-

影響與風險分析

| 風險 | 說明 |

|---|---|

| 資料外洩 | 攻擊者利用已知 Outlook/Exchange 漏洞取得郵件資料。 |

| 憑證盜用 | Session Token、OAUTH Token 被用來登入 M365 或內部系統。 |

| 內部系統被入侵 | 一封信=整個 AD 撐不住(APT 常見手法)。 |

| 業務中斷 | 郵件系統掛掉 → 全公司溝通停擺。 |

| 合規風險 | 涉及客戶資料=違反 GDPR / 個資法。 |

防護與企業實務建議

(一)電子郵件安全設定

✔ 啟用 Attachment Sandboxing(沙箱分析)

✔ 拒絕自動下載外部圖片、外部連結

✔ 禁止未簽名的 VBA / 宏執行

✔ 過濾附件類型(.docm、.xlsm、.js、.hta)

(二)立即修補(使用真實補丁)

你應檢查是否已安裝:

| 漏洞 | Patch 日期 | 作用 |

|---|---|---|

| CVE-2024-38021 | 2024-07 | 防止 Outlook 0-click RCE |

| CVE-2024-43680 | 2024-10 | 阻擋 HTML Render RCE |

| CVE-2024-26190 | 2024-03 | 修補 Exchange Server 身份驗證問題 |

(三)MFA + Zero Trust

✔ 所有帳號必須 MFA

✔ 信任來源需檢查地理位置

✔ 不明裝置禁止登入

(四)SIEM / EDR 行為分析

偵測:

-

-

Outlook 隱匿啟動

-

Powershell 可疑活動

-

大量郵件轉發

-

不正常的 Token Refresh

-

(五)人員訓練

✔ 每季進行釣魚演練

✔ 教育員工辨識偽造域名

✔ 教育「緊急通知」陷阱

MITRE ATT&CK 對應(真實技術)

-

-

T1566.001 — Spearphishing Attachment

-

T1566.002 — Spearphishing Link

-

T1203 — Exploitation for Client Execution

-

T1078 — Valid Accounts(Session Token 盜用)

-

T1059 — Command and Scripting Interpreter

-

T1556 — Modify Authentication Process

-

CVE / 漏洞摘要表

| CVE | 產品 | CVSS | 說明 | 修補方式 |

|---|---|---|---|---|

| CVE-2024-38021 | Outlook | 9.8 | 郵件自動解析導致 RCE,屬 Zero-Click | 安裝 2024 年 7 月更新 |

| CVE-2024-43680 | Outlook | 8.1 | HTML 渲染漏洞,可執行代碼 | 安裝 2024 年 10 月更新 |

| CVE-2024-26190 | Exchange Server | 8.0 | 身份驗證繞過,可取得郵件內容 | 安裝 2024 年 3 月更新 |

| CVE-2024-43669 | Thunderbird | 7.8 | HTML Injection,可能執行惡意內容 | 更新至最新版 |

參考資料與原文來源

-

Microsoft MSRC Security Guide

https://msrc.microsoft.com/NVD (National Vulnerability Database)

https://nvd.nist.gov/Mozilla Security Advisories

https://www.mozilla.org/en-US/security/advisories/IThome:2025臺灣網路惡意活動居高不下

https://www.ithome.com.tw/news/172534MITRE ATT&CK

https://attack.mitre.org/

🧠 本文由 DreamJ AI 技術新聞生成系統 自動撰寫與優化,

內容僅供技術研究與學習參考,實際環境請搭配官方公告與資安建議。